Node-ipc 供應鏈攻擊針對加密貨幣開發者

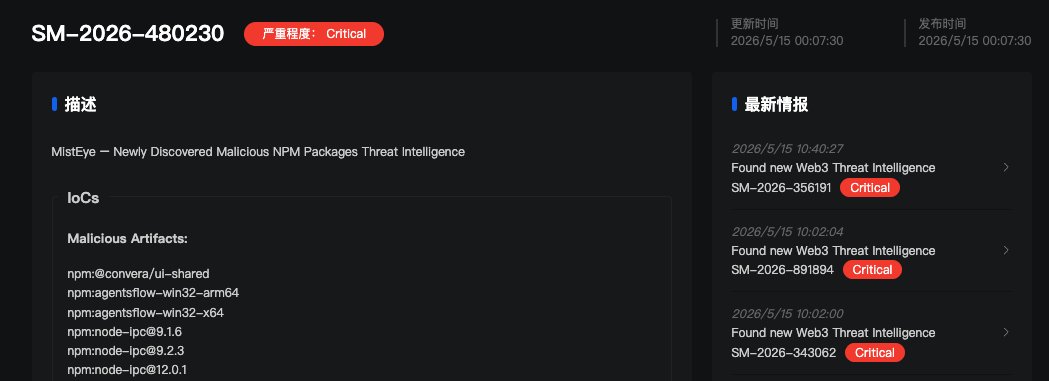

根據 SlowMist 的報告,三個受污染的 node-ipc 版本於 5 月 14 日在 npm 登錄庫上線。攻擊者劫持了一個休眠的維護者帳戶,並推送了專門設計用來從 .env 文件中竊取開發者憑證、私鑰、交易所 API 金鑰等資料的惡意代碼。

node-ipc 是一個廣受歡迎的 Node.js 套件,允許不同程式在同一台機器上或有時跨網絡相互通訊。

SlowMist 發現入侵事件

區塊鏈安全公司 SlowMist 透過其 MistEye 威脅情報系統發現了此次入侵事件。

版本 9.1.6、9.2.3 及 12.0.1

MistEye 發現了三個惡意版本,包括:

- 版本 9.1.6。

- 版本 9.2.3。

- 版本 12.0.1。

上述所有版本均攜帶相同的經過混淆處理的 80 KB 惡意載荷。

Node-ipc 負責處理 Node.js 中的進程間通訊,基本上幫助 Node.js 程式相互傳遞訊息。每週下載量超過 82.2 萬次。

Node-ipc 在加密貨幣領域被廣泛使用,包括開發者用來構建 dApps 的工具、自動測試和部署代碼的系統(CI/CD),以及日常開發者工具。

每個受感染的版本都附加了相同的隱藏惡意代碼。任何程式一旦加載 node-ipc,該代碼便會自動執行。

MistEye 截圖顯示惡意 node-ipc 套件。來源:SlowMist via X。

MistEye 截圖顯示惡意 node-ipc 套件。來源:SlowMist via X。

StepSecurity 的研究人員查明了攻擊的發生過程。node-ipc 的原始開發者擁有一個與域名 atlantis-software[.]net 綁定的電子郵件地址,然而該域名已於 2025 年 1 月 10 日到期。

2026 年 5 月 7 日,攻擊者透過 Namecheap 購買了同一域名,從而取得了該開發者舊電子郵件的控制權。隨後,攻擊者在 npm 上點擊「忘記密碼」,重置密碼後便獲得了發布新版本 node-ipc 的完整權限。

真正的開發者對此毫不知情。惡意版本在被下架前約在線了兩個小時。

竊取程式針對 90 多種憑證類型

嵌入的惡意載荷會搜尋超過 90 種開發者和雲端憑證,包括 AWS 令牌、Google Cloud 和 Azure 金鑰、SSH 密鑰、Kubernetes 配置文件、GitHub CLI 令牌等。

針對加密貨幣開發者,該惡意軟件會專門入侵 .env 文件,這類文件通常存有私鑰、RPC 節點憑證和交易所 API 金鑰。

為了秘密竊取數據,惡意載荷使用 DNS 隧道技術,將文件隱藏在看似正常的網絡查詢請求中,大多數網絡安全工具無法偵測到這種方式。

安全團隊表示,在那兩個小時的窗口期內執行過 npm install 或自動更新了依賴項的任何項目都應假設已遭入侵。

根據 SlowMist 的指導,立即採取以下步驟:

- 檢查鎖定文件中是否存在 node-ipc 版本 9.1.6、9.2.3 或 12.0.1。

- 回滾至已知安全的最後版本。

- 更換所有可能已洩露的憑證。

針對 npm 的供應鏈攻擊在 2026 年已成為常態。加密貨幣項目受到的衝擊尤為嚴重,因為被盜的登入憑證可以迅速轉化為真實的資金損失。

最聰明的加密貨幣人才已在閱讀我們的電子報。想加入嗎?立即加入他們。

您可能也會喜歡

Arm (ARM) 股票;美國聯邦貿易委員會對其授權實踐展開反壟斷調查,股價下滑8%

據報導,比爾和梅琳達·蓋茲出售全部微軟持股,價值32億美元